最新下载

热门教程

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

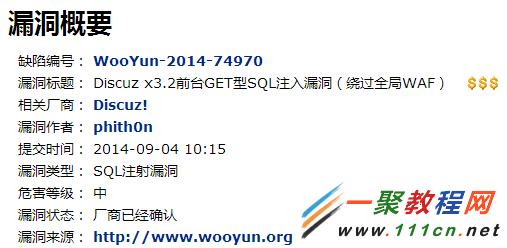

Discuz!X <= X3.2前台GET型SQL注入漏洞(绕过全局WAF)补丁解决

时间:2022-06-25 16:23:44 编辑:袖梨 来源:一聚教程网

经分析Discuz! X所有版本均受影响(Discuz!X <= X3.2)。目前官方只“偷偷”在最新版本(x3.2)的下载安装包里修复了该漏洞,但没有发布公告及升级提醒。

解决方法:

在 sourceincludemiscmisc_stat.php 中查找

$field = 'daytime,`'.implode('`+`', $_GET['types']).'` AS statistic';

并替换为

if (!array_diff($_GET['types'], array_merge($cols['login'], $cols['forum'], $cols['tgroup'], $cols['home'], $cols['space']))) {

$field = 'daytime,`' . implode('`+`', $_GET['types']) . '` AS statistic';

}

相关文章

- Take-Two CEO对《BioShock 4》的延期表示“深感失望” 05-07

- 红果剧场免广告入口-红果短剧vip会员无广告版地址 05-07

- 109偃师技能搭配攻略(解锁终极技巧,让你成为顶级偃师!) 05-07

- 战神5同伴技能选择攻略(绝对胜利!无敌阵容一网打尽) 05-07

- 蛋仔派对秒玩链接-蛋仔派对秒玩入口最新 05-07

- 忘却前夜免费五抽选择推荐指南 05-07